Hat der Passwortwahnsinn nun endlich ein Ende? Das grundlose, regelmäßige Ändern von Passwörtern ist aus dem IT-Grundschutz-Kompendium des BSI gestrichen worden. Dürfen Mitarbeiter jetzt aufatmen, weil sie sich nicht alle paar Monate komplexe Passwörter neu merken müssen und woher kommt der Mythos ständig sein Passwort ändern zu müssen?

Der Inhalt im Überblick

Seit 2003 gilt es als Standard, dass Passwörter…

- komplex sein (Großschreibung, Kleinschreibung, Zahlen, Sonderzeichen) und

- alle 90 Tage gewechselt werden sollen.

Zu „verdanken“ haben wir diesen Technologiestandard einem gewissen Mr. Bill Burr, der 2003 als Mitarbeiter des National Institute of Standards and Technology (NIST) den „NIST Special Publication 800 – 63. Appendix A“ verfasste. Das NIST legt als US-Behörde die Technologiestandards für die USA fest. Seine Empfehlungen fanden darüber hinaus erhebliche internationale Resonanz und waren seither absoluter Sicherheitsstandard bei der Vergabe von Passwörtern.

Was ist ein starkes Passwort?

Bereits 2017 revidierte das NIST jedoch seine Position (aktuelle Version). Und ihr Erfinder Bill Burr äußerte sich in einem Interview mit dem Wall Street Journal im gleichen Jahr sehr deutlich, indem er sagte, dass er auf dem falschen Dampfer gewesen sei und den Passwortwahnsinn bereue.

Seine Empfehlungen beruhten, seinen Aussagen zufolge, maßgeblich auf einem Paper der 80er Jahre. Und tatsächlich war das Wissen über Passwörter und vor allem über das User-Verhalten zu dieser Zeit nicht ausreichend erforscht – mal abgesehen davon, dass die vorhandenen Daten (Passwortsammlungen) mit den heutigen Datenmengen nicht vergleichbar sind.

Seit 2017 empfiehlt das NIST:

- lange, statt komplizierte Passwörter zu verwenden, d.h. nicht weniger als 8 Zeichen, besonders sicher wäre auch ein kompletter Satz

- Sonderzeichen erhöhen die Sicherheit des Passwortes nicht wesentlich, vor allem, weil die Algorithmen von Hackern diese Varianten zügig bei sogenannten Brute-Force-Attacken durchtesten

- Passwortdopplungen sollten vermieden werden

- keine regelmäßigen Änderungen der Passwörter, wenn nicht Anhaltspunkte für eine Kompromittierung vorliegen (Vermutung Hackerangriff etc.), da Nutzer bei zu häufigen Wechseln dazu neigen, unsichere Chiffren einzusetzen, um sich die vielen Passwörter noch merken zu können

Empfehlungen des BSI

Jüngst scheint das BSI (Bundesamt für Sicherheit in der Informationstechnik) endlich „Gnade“ walten zu lassen. Bis vor kurzem hielt das BSI in seinem IT-Grundschutz-Kompendium noch eisern an den NIST-Vorgaben fest. Anfang des Monats wich es in seinen Angaben vom zwanghaften Passwörterwechsel jedoch ab. Die Hinweise lauten nun u. a. wie folgt:

„ORP.4.A22 Regelung zur Passwortqualität [IT-Betrieb] (B)

In Abhängigkeit von Einsatzzweck und Schutzbedarf MÜSSEN sichere Passwörter geeigneter Qualität gewählt werden. Das Passwort MUSS so komplex sein, dass es nicht leicht zu erraten ist. Das Passwort DARF NICHT zu kompliziert sein, damit der Benutzer in der Lage ist, das Passwort mit vertretbarem Aufwand regelmäßig zu verwenden.“

„ORP.4.A23 Regelung für Passwort-verarbeitende Anwendungen und IT-Systeme [IT-Betrieb] (B)

IT-Systeme oder Anwendungen SOLLTEN NUR mit einem validen Grund zum Wechsel des Passworts auffordern. Reine zeitgesteuerte Wechsel SOLLTEN vermieden werden. Es MÜSSEN Maßnahmen ergriffen werden, um die Kompromittierung von Passwörtern zu erkennen. Ist dies nicht möglich, so SOLLTE geprüft werden, ob die Nachteile eines zeitgesteuerten Passwortwechsels in Kauf genommen werden können und Passwörter in gewissen Abständen gewechselt werden.“

Die wichtigsten Punkte zu Passwörtern

Zusammenfassend die wichtigsten Punkte zu Passwörtern:

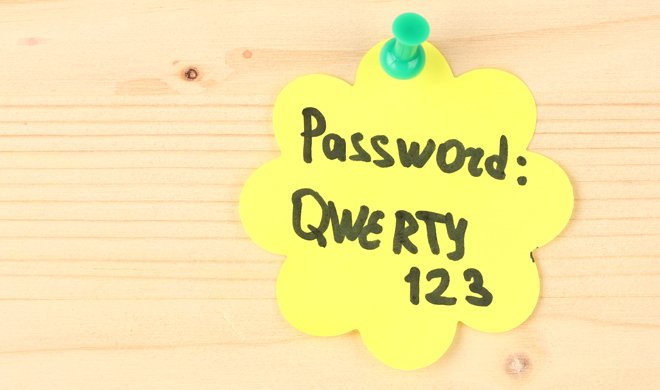

- Passwörter müssen geheim gehalten werden (Zettel mit den Passwörtern an Bildschirmen oder Tastaturen sind absolut inakzeptabel)

- dasselbe Passwort sollte nicht für unterschiedliche Zwecke verwendet werden

- umso länger das Passwort, umso besser (es empfehlen sich auch vollständige Sätze)

- zu komplizierte Passwörter gefährden die Sicherheit

- Sonderzeichen oder Zahlen sind gut, wenn das Passwort dadurch nicht zu kompliziert wird und im schlechtesten Fall häufig so verwendet wird (Bsp. Pa$$w0rd)

- grundlose Passwortwechsel sind zu vermeiden

- wenn ein Passwort gewechselt wurde, darf es nicht wiederverwendet werden und auch marginale Veränderungen reichen nicht aus

Insgesamt wäre es ratsam für Unternehmen, wenn sie ihre Mitarbeiter auf den sicheren Umgang bei der Verwendung von Passwörtern hinweisen würden. Anbieten würde sich zum Beispiel eine Einweisung beim Arbeitsbeginn und der erstmaligen Einrichtung. Außerdem können IT-Richtlinie oder ein Handbuch die laufenden Prozesse unterstützen. Wiederholende Schulungen können zu dem helfen diese Aspekte im Bewusstsein der Mitarbeiter zu verankern.

Beliebt ist nicht gleich sicher

Auch beim größten Verständnis für hohen Frust bei grundlosen, aufgedrängten Passwortwechseln ist die hohe Stellung der standardisierten IT-Sicherheit nicht zu unterschätzen. In Zeiten, in denen viele User noch Passwörter (gern auch dasselbe für alle Accounts) benutzen, wie 12345, qwertz oder der Evergreen password/t, hat man den Eindruck, dass Hacker geradezu eingeladen werden sollen (Liste der beliebtesten Passwörter). Mit den wenigen, oben genannten Tipps stärkt man jedoch seine Sicherheit und tritt dem ein oder anderen Hackerangriff wirksam entgegen.

Die gestellte Frage „Warum das Passwort nicht mehr ständig geändert werden muss“ wurde aber nicht beantwortet. Das liegt nämlich daran, dass selbst wenn das Knacken eines Passwortes 9 Monate dauert, die zwischenzeitlichen drei Änderungen in Sekundenschnelle „nachberechnet“ werden können, weil viele Anwender Zähler einbauen (passwort1, passwort2, … pwjanuar, pwmaerz …).

Das ist Unsinn. Das Problem sind unsichere Dienste, die Passwörter verlieren: Ich vertrete wie Andere auch, diese Position: kowabit.de/die-sache-mit-dem-passwort/

Nachberechnen macht auch niemand. Wir leben nicht in einem Film. Und das BSI hat nicht immer Recht.

Schlagwort Quanten-Computer, es wird sich alles erübrigen ;)

Ich bin auch etwas verwundert, da ich erst vor kurzem darüber gelesen hatte, dass die Komplexität des Passwortes schlussendlich gar nicht so wichtig ist, sondern vielmehr das regelmäßige Ändern.

Was habe ich auch von einem Passwort mit 20 Zeichen, das sämtliche Kriterien erfüllt, wenn der Dienst, bei dem ich es nutze, gehackt wird und das Passwort dadurch in irgendwelchen Datensammlungen landet?

Das Resultat des ständigen „neue Passwörter vergeben“: Meine Passwörter werden immer einfacher zu merken. Ich hatte mir Anfangs wirklich lange „komplizierte“ Gross/Kleineschrift + Zahlen + Sonderzeichen überlegt. ABER, seitdem ich die zu oft und bei zu vielen Firmen ändern muss, werden nur noch die Mindeststandards von mir bedient. Von solchen „Passwörter“ Programmen halte ich persönlich nicht viel, daher werden meine Passwörter auch schön in einem Excelsheet (Passwortgeschützt) verwaltet.

Ich weiss, dass es nicht das sicherste ist, aber diesen Passwortwechselfrust ist es mir egal geworden.

Ich arbeite im SAP-Bereich und da wird es teilweise wirklich übertrieben. Tabelle mit nicht erlaubten Passwörter. Passwort darf nicht ähnlich der letzten fünf Passwörter sein, etc. Cool ist, wenn ein Wort in der nichterlaubten-Passwort-Tabelle steht und man weiss nicht um welches Wort es sich handelt. Ich habe schon 15 Versuche gebraucht, um dort ein Passwort zu wechseln.

Aber dann wundere ich mich, wieso bei der DKB z.B. das Passwort NUR 5 Stellen hat. Aber da haben die Banken ja auch alles sicherer gemacht, bis das jemand sein Smartphone verliert oder nicht mehr funktioniert. Dann ist das Konto wirklich sicher, weil man selber kaum noch dran kommt.

Falls ich mal mein Handy verlieren oder es nicht mehr funktionert, kann ich mich auf eine Woche einstellen, in der ich nur noch versuche meine geblockten Accounts wieder zu öffenen. And diese ganzen Sicherheitsapps zur Zwei-Identifikation, will ich gar nicht denken, da wird mir ganz übel. Aber ohne die komme ich auch auf kein System mehr, keine Bankaccount mehr…

Alles hat seine Vor- und Nachteile, aber grundsätzlich sehe ich es wie Klaus. Auch die Komplexität ist so eine Sache, Passwörter werden nicht manuell geknackt sondern maschinell, einer Maschine ist es egal, ob das Passwort wie vom BSI vorgeschlagen „AleiPm4Z+eK!“ oder „Hollywood_41“ ist, dem eingebenden Menschen aber nicht. Tatsächlich verwende ich ebenfalls bei dem Wust an Passwörtern vereinfachte Regeln und gleiche Passwörter für unterschiedliche Kunden, um überhaupt noch halbwegs einen groben Überblick zu bewahren. Darüber hinaus notiere ich gezwungener Maßen die Passwörter so, daß ich jederzeit und überall problemlos darauf zugreifen kann, auch offline, leider wird das durch die Vorgaben notwendig. Die 2-Faktor-Authentifizierung ist dabei nur ein weiteres Übel, mag die Sicherheit gefühlt erhöhen, erhöht aber auch deutlich den Aufwand (zum Teil für überhaupt nicht sicherungswürdige Anwendungen, wie z.B. Zeiterfassungen) und die Gefahr, sich nicht authentifizieren zu können, wenn man nicht einen Koffer voller Handies/Tokens/Gadgets mit sich führt.

Und übrigens, das beste PW nützt nichts, wenn die andere Seite Passwörter im Klartext speichert, wenn die andere Seite gehackt wird (und ja, das passiert nicht nur kleinen Klitschen, das gab’s bereits bei Sony, NASA, CIA etc.) und man darüber rein kommt, oder die Userdaten ausliest.

Bei der tumben Masse ist es heute ohnehin leichter, das noch so komplizierte Passwort per social engineering oder phishing rauszukriegen, als es zu knacken.