Das Internet ist kaputt! Das Internet wurde von einem Gast geklaut! Hilfe, ich habe das Internet gelöscht! Diese Aussagen aus dem Alltag zeigen, dass das Internet doch für viele immer noch Neuland ist. Genauso wie der Strom aus der Steckdose ist es nicht greifbar und nicht sichtbar. Wir wagen in diesem Beitrag den Versuch die Funktionsweise des Internets möglichst simpel zu erklären.

Der Inhalt im Überblick

Aufruf unseres Blogs

Sie sitzen wahrscheinlich gerade an einem Computer zuhause. Sie haben in ihrem Browser die Adresse www.datenschutzbeauftragter-info.de eingegeben und mit Enter bestätigt. Wie kommt nun der Inhalt der Webseite zu Ihnen?

Lokales Netzwerk

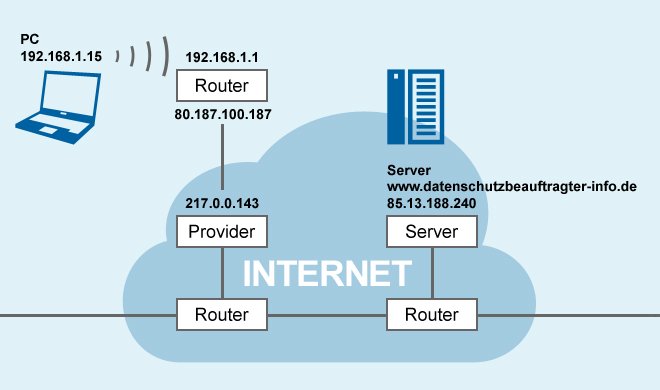

Ihr Rechner ist wahrscheinlich per WLAN oder LAN-Kabel mit einem Modem verbunden. Dieses Modem ist oft ein Gerät, das sowohl Router als auch Modem ist und wird daher umgangssprachlich oft nur als „Router“ bezeichnet. Dieser bildet zusammen mit dem Computer ein lokales Netzwerk. Jedes Gerät in ihrem heimischen Netzwerk erhält vom Router (192.168.1.1) eine interne IP-Adresse zugewiesen (z.B. 192.168.1.15).

Internet Service Provider

Wenn Sie nun den Seitenaufruf starten, wird ihre Anfrage zusammen mit der IP-Adresse ihres Rechners an ihr Modem geschickt. Das Modem stellt wiederum eine Verbindung mit dem Internet Service Provider (ISP) wie Telekom, 1&1, Vodafone, O2 her. Auch der ISP hat eine IP-Adresse – in unserem Beispiel die 217.0.0.143.

Bei einem privaten Internet-Anschluss wird dem Modem in der Regel eine dynamische IP-Adresse durch den ISP zugewiesen. Da es nur eine begrenzte Anzahl von IP-Adressen bei einem ISP gibt, werden die IP-Adressen immer wieder neu an die Kunden verteilt. Der ISP führt eine Liste, welchem Anschluss welche IP-Adresse zugeordnet ist. Die Aufbewahrungsdauer dieser Liste für Provider ist einer der Streitpunkte bei der Vorratsdatenspeicherung.

In unserem Beispiel erhält das Modem die öffentliche IP-Adresse 80.187.100.187. Das Modem leitet ihre Anfrage nach der Seite www.datenschutzbeauftragter-info.de zusammen mit der zugeteilten IP-Adresse an den ISP weiter. Wie beim Brief ist die Angabe einer Absenderadresse notwendig, damit der Empfänger antworten kann.

Der Provider bearbeitet die Anfrage dann wie folgt: Jeder Gegenstand im Internet hat eine IP-Adresse. So auch der Server mit unserem Blog. Zunächst schaut der Provider daher beim Domain Name Server nach, welche IP-Adresse der Server mit unserem Blog hat: 85.13.188.240.

Kontaktaufnahme mit Server

Kennt der Provider nun die Adresse unseres Blogs werden beim Server von www.datenschutzbeauftragter-info.de die Inhalte der Startseite angefragt. Weil das Internet wie ein Spinnennetz aufgebaut ist, gibt es unterschiedlicher Wege für die Anfrage, um zum Server zu gelangen. Damit Daten möglichst schnell an ihr Ziel gelangen, muss ihnen immer wieder der Weg gesagt werden. Diese Funktion übernehmen Router. Router schauen anhand der IP-Adresse welches Ziel das Paket hat und weiß so wohin er es als nächstes schicken muss. So werden die Daten von Router zu Router bis zum Server der Webseite geschickt.

Versendung von Paketen

Erhält der Server die Anfrage stellt er die entsprechenden Daten bereit. Mit Hilfe des Internetprotokolls werden dann die Daten in kleine Datenpakete verpackt. Jedes Paket wird an ihr Modem 80.187.100.187 adressiert und auf den Weg zu Ihnen geschickt.

Bei ihrem Modem angekommen, schaut ihr Router, wer im lokalen Netzwerk diese Informationen angefragt hat und leitet die Pakete 192.168.1.15, also ihren Computer weiter. So wird sichergestellt, dass die Inhalte z.B. nicht auf dem Rechner ihrer Tochter landen, die gleichzeitig im Internet surft.

Auf dem Weg durch das Internet kann es passieren, dass die einzelnen Pakete unterschiedliche Wege zu Ihnen nehmen. Es spielt jedoch keine Rolle, in welcher Reihenfolge die Pakete bei ihnen ankommen. Jedes Paket erhält eine Prüfsumme, wodurch die Pakete wieder in die richtige Reihenfolge gebracht, zusammengesetzt und in ihrem Browser angezeigt werden. Klicken Sie nun auf einen Link auf unserer Seite, startet der Übertragungsvorgang erneut.

„Der ISP führt eine Liste, welchem Anschluss welche IP-Adresse zugeordnet ist. Die Aufbewahrungsdauer dieser Liste für Provider ist die Grundlage des Streits bei der Vorratsdatenspeicherung.“

Falsch. Der „Streit“ bei der Vorratsdatenspeicherung dreht sich um sehr viel mehr, als „nur“ IP-Adressen. Telefon- und Bewegungsdaten gehören auch dazu.

Vielen Dank für den Hinweis, die Formulierung ist unglücklich gewählt. Natürlich geht es bei der Vorratsdatenspeicherung um mehr als nur die IP-Adressen. Wir haben den Text entsprechend angepasst.

Was wird denn bei der Nutzung eines oVPN an Daten gespeichert? Ich schalte dabei zwischen den ISP und die Zielseite (also diese her) einen weiteren Provider, nämlich den VPN-Server. Der Zieladressant (Sie) erkennt dann nur die IP des VPN. Aber was wird jetzt von der Vorratsdatenspeicherung erfaßt?

Wenn Sie einen VPN-Anbieter erwischen der Log-Dateien speichert, ändert sich im Ernstfall gar nichts. Die Behörden stellen eine Anfrage beim Anbieter und dieser ist verpflichtet die Daten (Ihre IP und Ihre hinterlegten Daten) herauszugeben. Es ist in diesem Fall lediglich als kleine Hürde zu verstehen.

Sollten Sie jedoch Ihrem VPN-Anbieter vertrauen wenn er behauptet er loggt nicht…und tut dies auch nicht…erfährt niemand welche Seiten Sie aufgerufen haben…Sie verbinden sich zum Server des VPNs und mit dieser IP surfen Sie im Netz. Allerdings sollten Sie sich noch zusätzlich Gedanken über Web-RTC machen, dadurch ist es nämlich möglich Ihre echte IP trotz VPN zu erkennen.