Zum Nachweis, dass arbeitsvertragliche Pflichten vernachlässigt wurden, können IT-Forensiker den Application Compatibility Cache (AppCompatCache), als Teil des SYSTEM Hives, auf installierte Programme überprüfen. Diese Datenbank verrät, ob sich nicht arbeitsrelevante Programme auf dem System befinden und ob diese ausgeführt wurden. Dieser Artikel ist Teil unserer Reihe „Daten verraten“.

Der Inhalt im Überblick

Vernachlässigung der Pflichten

Sie haben den begründeten Verdacht, dass einer Ihrer Mitarbeiter während der Arbeitszeit Spiele spielt, oder die Zeit für andere Tätigkeiten nutzt. Um diese Vermutung zu erhärten kann der AppCompatCache analysiert werden, um nicht legitime und gelöschte Software auf einem Computer zu detektierten. Aus dem AppCompatCache können Informationen wie der Pfad der ausführbaren Datei, der Zeitpunkt der Überprüfung auf Kompatibilitätsprobleme und eine „Flag“ ausgelesen werden, welche angibt, ob die Datei bereits ausgeführt wurde. Bei der Vernachlässigung der arbeitsvertraglichen Pflichten geht es darum gewissenhaft und gerichtsfest diese nachzuweisen, um einen weiteren finanziellen Schaden abwenden zu können.

Um eine solche Analyse durchführen zu dürfen, bedarf es einer Rechtsgrundlage. Eine Beschreibung dieser kann dem Artikel „Arbeitszeitbetrug durch IT-Forensiker aufdecken“ entnommen werden.

Der Application Compatibility Cache

Programmausführungen können durch verschiedene Spuren nachgewiesen werden. Eine dieser Spuren befindet sich im SYSTEM Hive der Windows Registry und nennt sich AppCompatCache.

Bei dem AppCompatCache handelt es sich um eine Datenbank, welche von Windows zur Identifikation möglicher Kompatibilitätsprobleme bei ausführbaren Dateien genutzt wird. Diese wird in der IT-Forensik vor allem in Bezug auf Programmausführungen und zur Analyse von malwarebezogenen Spuren ausgewertet. Sie gibt Aufschluss über die Datei-Metadaten von ausführbaren Dateien.

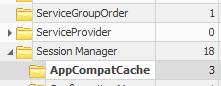

Unter SYSTEM\CurrentControlSet\Control\Session Manager\AppCompatCache\ können die ausführbaren Dateien des Systems festgestellt werden.

Jede drinstehende Datei wurde dahingehend untersucht, ob ein Shimming von Nöten ist. Das Shimming findet dann ggf. bei der Ausführung, beim Updaten oder Umbenennen der entsprechenden Dateien statt. Beim Shimming wird eine Kompatibilitätserweiterung zu einer bestehenden ausführbaren Datei hinzugefügt. Dadurch wird gewährleistet, dass ältere Programme ebenfalls auf einer aktuellen Version von Windows ausgeführt werden können. Oftmals wird der AppCompatCache deswegen auch ShimCache genannt.

Die Struktur des AppCompatCache

Der AppCompatCache enthält für jede ausführbare Datei folgende Informationen.

- Die Cache Entry Position

- Den Pfad

- Last Modified Zeitstempel (UTC)

- Executed-Flag

Die Cache Entry Position gibt dabei die Nummer an, an welcher Stelle der jeweilige Eintrag steht. Der Pfad gibt den Pfad zu der jeweiligen ausführbaren Datei, inkl. dessen eigenen Namen, an. Der Zeitstempel der letzten Modifizierung wird geändert, wenn ein erneutes Shimming stattfindet. Anschließend wird eine Flag gespeichert. Dies ist eine Markierung, welche einen Hinweis enthält, ob das Programm ausgeführt wurde. Jedoch wird sie unter Windows 10 nicht mehr gepflegt.

Ergebnis einer AppCompatCache Analyse

Bei einem Arbeitszeitbetrug können über die Informationen im AppCompatCache weitere Hinweise auf das vorhanden sein von nicht gewünschter Software (in diesem Beispiel Programme zum Spielen) festgestellt werden. Ebenfalls kann ausgelesen werden, ob diese Programme ausgeführt wurden.

In diesem Beispiel kann festgestellt werden, dass die ausführbare Datei „AoK HD.exe“ installiert und ausgeführt wurde. Anschließend muss die Analyse weiterhin detaillierter mit mehr Spuren fortgeführt werden, um definitiv feststellen zu können, dass ein Arbeitszeitbetrug stattgefunden hat, und um das Ausmaß bestimmen zu können.

Weitere Informationen

Es gibt viele Speicherorte an denen installierte Programme ausgelesen werden können. Eine einfache Deinstallation eines Programmes führt nicht dazu, dass die Spuren in der Windows Registry gelöscht werden. Neben dem hier beschriebenem System Hive aus der Windows Registry kann auch der Software Hive analysiert werden. In diesem können ebenfalls programmspezifisch Informationen zur Ausführung etc. ausgelesen werden.