Beinahe wöchentlich erreichen uns Meldungen über entwendete Nutzerdaten. Jüngst enthüllten Forensiker, dass letztes Jahr 32 Millionen weitere Yahoo Accounts kompromittiert wurden und im Darknet tauchten die Daten von 950.000 Besuchern des Musikfestivals Coachella auf. Eine gute Gelegenheit sich einmal anzuschauen, wie man überprüft, ob die eigenen Daten gestohlen wurden und welche Maßnahmen man als Betroffener ergreifen sollte.

Der Inhalt im Überblick

Auf welchen Wegen werden Daten gestohlen?

Daten werden auf unterschiedliche Weise gestohlen. Unternehmensnetzwerke werden gehackt. Daten werden von Endgeräten der Nutzer oder beim Transport abgegriffen. Beim Phishing teilt der Nutzer sie dem Angreifer versehentlich, beim Social Engineering wissentlich mit. Daten können aber auch ganz banal aus dem Altpapier gefischt werden.

In diesem Beitrag legen wir den Schwerpunkt auf Daten von Nutzern, die bei Unternehmen gespeichert und von dort entwendet werden.

Wie erfährt man, dass man selbst betroffen ist?

Die Wege, auf denen man vom Abhandenkommen der eigenen Daten Kenntnis erlangt sind ebenso vielfältig wie die der Datendiebe.

Teilweise erfährt man erst dann davon, wenn die Daten bereits missbraucht wurden, z.B. beim Blick auf den Kontoauszug, wenn Sie eine Bonitätsauskunft einholen und feststellen, dass jemand in Ihrem Namen teure Elektronikartikel auf Rechnung gekauft hat oder wenn Post von einem Inkassounternehmen ins Haus flattert.

Gelegentlich informieren auch Unternehmen über Datenpannen. Eine solche Meldung habe ich vor einigen Jahren von einem britischen Möbelhaus erhalten. Name, Adresse, Bestellung und Zahlungsinformationen (also Kreditkartendaten) waren verschwunden.

Für deutsche Unternehmen ergibt sich die Pflicht für solche Mitteilungen aus § 42 a BDSG. Nur wenn die dort genannten Daten betroffen sind und zusätzlich schwerwiegende Beeinträchtigungen für die Rechte oder schutzwürdigen Interessen der Betroffenen drohen, sind die zuständige Aufsichtsbehörde und die Betroffenen unverzüglich zu informieren. Die gesetzliche Formulierung bietet viel Abwägungsspielraum und nicht alle Unternehmen kommen den Mitteilungspflichten gewissenhaft nach.

Leak-Checker

Das Potsdamer Hasso-Plattner-Institut bietet Ihnen unter https://sec.hpi.de/leak-checker/search die Möglichkeit zu überprüfen, ob Ihre Daten im Internet zum Verkauf angeboten bzw. veröffentlicht wurden.

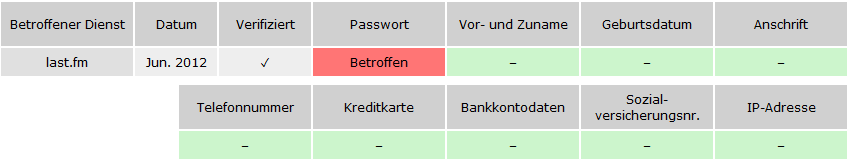

Im Selbsttest wurde nach Eingabe sämtlicher von mir genutzter Mail-Adressen ein Treffer angezeigt:

Have i been pwned?

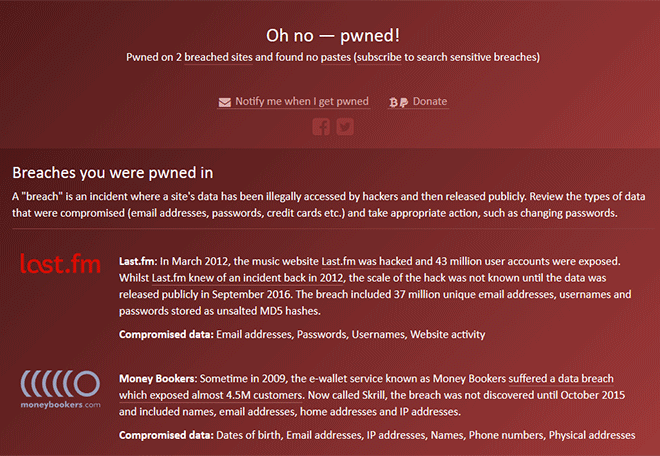

Auf der von dem Australier Troy Hunt betriebenen Seite www.haveibeenpwned.com wurden im Selbstversuch zwei Treffer angezeigt:

Selbstverständlich können diese Seiten nur einen kleinen Teil der tatsächlich entwendeten Daten analysieren.

Was kann man tun?

Als Betroffener sollte man je nachdem welche Daten betroffen sind, unterschiedliche Maßnahmen ergreifen:

- Zunächst sollten Sie das Passwort für den Account ändern. Sollten Sie (davon ist generell abzuraten) ein Passwort für mehrere Accounts verwenden, gilt dies auch für alle anderen Accounts. Wie ein sicheres Passwort aussieht wird hier beschrieben.

- Dann sollten Sie überlegen, welche Informationen über Sie (möglicherweise) offengelegt wurden und welche Risiken für Sie dadurch entstehen.

- Wenn Bankinformationen betroffen sind, sollten Sie sich an das entsprechende Kreditinstitut wenden.

- Abhängig von den konkreten Umständen sollte auch eine Strafanzeige in Betracht gezogen und Rechtsbeistand eingeholt werden.

- Für Opfer von Phishing-Angriffen oder anderer Formen des Identitätsmissbrauchs hat die Arbeitsgruppe Identitätsschutz im Internet (a-i3) ein Beratungstelefon eingerichtet.

- Zudem können die Landesdatenschutzbeauftragten Sie beraten.

Danke für den interessanten Artikel! Leider wird selten auf die Möglichkeit hingewiesen, die eigenen Kunden- oder Nutzer-Datenbanken mit Kontroll-Datensätzen zu „impfen“. Dabei werden fiktive, aber eindeutige Datensätze mit echten Kontaktkanälen erzeugt und eingebracht. Das schützt zwar nicht vor Diebstahl oder Abfluss, es sei denn, man kommuniziert das entsprechend. Man erhält aber einen Hinweis, wenn diese Datensätze kontaktiert werden – wenn also jemand mit den Daten handelt und diese anfasst. Ich bin immer wieder erstaunt, wie wenig bekannt diese einfache, aber effiziente Methode ist. So kann man als Unternehmen immerhin selnst aktiv werden und erfährt nicht erst über die Medien, dass man Daten verloren hat.